Replikowane centra obliczeniowe, synchronizowane zdalnie bazy danych, zautomatyzowane procedury awaryjne, klastry różnej maści, zwielokratniane łącza sieciowe,... Oczywiście nie wszyscy to robią, zdarza się, że ambitny i duży serwis autor stawia pod przysłowiowym stołem i post factum żałuje, że nie robił backupów (żeby nie czepiać się tylko nieszczęsnej magnolii, przywołam całkowitą utratę danych przez jeden z niszowych serwisów blogowych). Ale można, niemal nieprzerwana działalność nie jest już utopią.

Dwie krótkie opowiastki wskazujące rzadko zauważany słaby punkt.

MakeUseOf.com

MakeUseOf to jeden z popularniejszych serwisów typu publikowane w pół-blogowej konwencji porady dotyczące używania sieci i komputera. Ot, serwis w stylu LifeHackera, nieco mniej znany ale również mający tłumy czytelników i wypuszczający po kilka artykułów dziennie.

2 listopada zeszłego roku właściciele nagle odkryli, że ich domena została zaparkowana i nie wskazuje już ich adresu.

Całej historii nie będę tu przytaczał (spisywane na gorąco notatki można zobaczyć tutaj a dodatkowy artykuł jest tutaj) ale w skrócie: intruz zdołał się włamać na konto emailowe właścicieli i wystarczyło mu to do zlecenia i przeprowadzenia transferu domeny (zresztą, wykonanego przez GoDaddy błyskawicznie). Domena wylądowała u rejestratora z Dubaju, nowy posiadacz zażądał haraczu za jej zwrot, ostatecznie udało się ją odzyskać po 36 godzinach - przy czym niepoślednią rolę odegrała duża popularność serwisu i co za tym idzie duży szum, jaki w sieci wywołały jego problemy.

Intruz musiał sfabrykować maila i przechwycić odpowiedź nań, z grubsza tyle.

Perl.org

21 lutego domena perl.org była przez kilka godzin wyłączona.

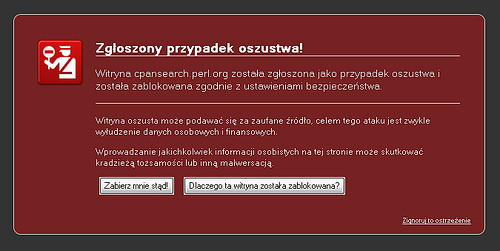

Została zablokowana przez dostawcę DNS jako podejrzana

o phishing. Ze względu na porę (sobotnie przedpołudnie) i opóźnienia

propagacji DNS efekt był mało zauważalny ale ... ciekawy.

Co się tam stało? Ano nic. Tym razem nie było żadnego intruza.

Jednym z miliona CPANowych modułów jest Finance::Bank::Cahoot. Prosty HTMLowy scraping webowego interfejsu banku Cahoot, pozwalający na pisanie skryptów pobierających listę rachunków, ich salda, historię i kilku innych informacji. Zapewne użyteczne dla osób chcących wczytywać bankowe dane do aplikacji zarządzania finansami osobistymi albo firmowymi.

W ramach katalogu z testami tego modułu autor zapisał kilka stron skopiowanych z orginalnego interfejsu banku (by móc w oparciu o nie testować poprawne działanie swoich funkcji parsujących).

Jedną z tych kopii Google oflagowało jako podejrzaną o phishing, co zresztą nadal widać (klikać można bez obaw, zresztą docelowa strona została usunięta). Czemu - można się tylko domyślać. Może jakiś prawdziwy atak phishingowy kopiował te same strony, może wystarczyła zgodność treści z orginalnym interfejsem, a może samo podobieństwo URL (jak już wiemy Google używa wyrażeń regularnych do detekcji adresów podejrzanych stron).

A rejestrator domeny, w ramach jakiegoś rutynowego procesu, zablokował wszystkie domeny dla których występowały strony klasyfikowane jako niebezpieczne.

Chaos

To tylko dwie ciekawostki. Dodajmy do tego zabezpieczone tylko zwykłym hasłem interfejsy zarządcze u większości rejestratorów domen, mało wiarygodne zachowania wielu z nich (w polskich warunkach przypomnę sprawę domeny.pl), czy będący tajemnicą poliszynela fakt, iż są to często niewielkie firmy o ubogich inwestycjach w infrastrukturę. I podlejmy brakiem ich jakiejkolwiek aktywności w zwalczaniu procederów przechwytywania domen czy podkradania atrakcyjnych nazw.

Dopisek

Kilka godzin po opublikowaniu powyższego artykułu pojawiły się problemy z rozwikływaniem mekk.waw.pl (nie dla wszystkich odczuwalne ze względu na propagację). Poczułem się nieco dziwnie...

Jak się okazało, serwery DNS Linode przeżywały jakieś trudności techniczne. Problem rozwiązali 10 minut po założeniu zgłoszenia ale wpisał się w kontekst bardzo ciekawie.